Le milestone d’adoption d’Agentforce IT Service que Salesforce vient d’annoncer va accélérer une conversation que les DSI françaises évitaient : peut-on migrer son ITSM legacy vers une plateforme américaine sans compromettre la souveraineté données et la conformité RGPD ? La réponse n’est pas binaire, et les organisations qui traitent la question comme telle vont se retrouver soit bloquées, soit exposées.

La pression est réelle. Les outils ITSM legacy coûtent cher à maintenir, leurs intégrations sont fragiles, et leurs capacités d’automatisation plafonnent là où Agentforce commence. Mais pour une DSI française gérant des données d’employés, des tickets de support interne contenant des informations sensibles, ou des workflows RH intégrés à l’IT, la question de la souveraineté données n’est pas un détail de conformité; c’est un prérequis architectural.

Ce que le milestone d’adoption révèle sur la maturité du marché

Quand Salesforce annonce un milestone d’adoption sur Agentforce IT Service, la lecture superficielle est commerciale. La lecture architecturale est plus intéressante : les grandes organisations ont résolu suffisamment de problèmes d’intégration et de gouvernance pour déployer en production. Ce n’est plus un produit en phase d’expérimentation.

Pour les DSI françaises, cela signifie que les patterns d’implémentation existent maintenant. Les questions ne sont plus “est-ce que ça marche ?” mais “comment est-ce que ça s’intègre avec nos contraintes réglementaires ?” La distinction est importante parce qu’elle déplace le débat du possible vers le permis.

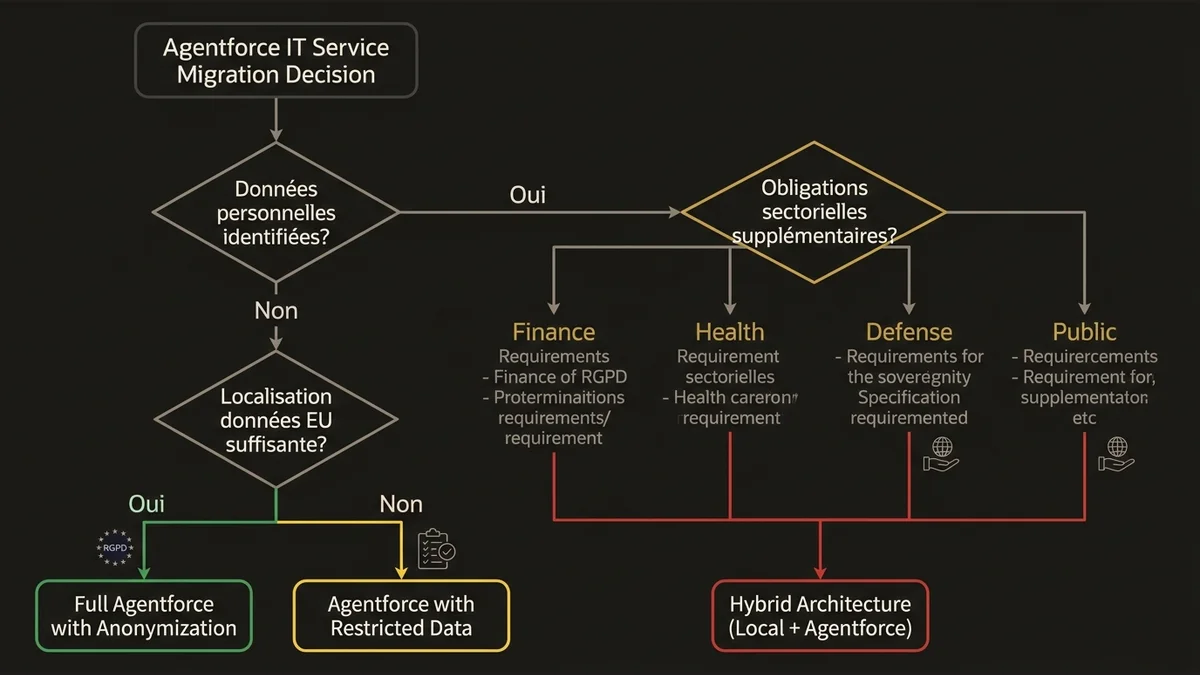

Les organisations avec des obligations de localisation de données; secteur financier, santé, défense, mais aussi toute ETI traitant des données RH sensibles; ne peuvent pas simplement activer Agentforce IT Service et espérer que la conformité suive. L’architecture doit précéder le déploiement.

La vraie question de souveraineté données avec Agentforce RGPD

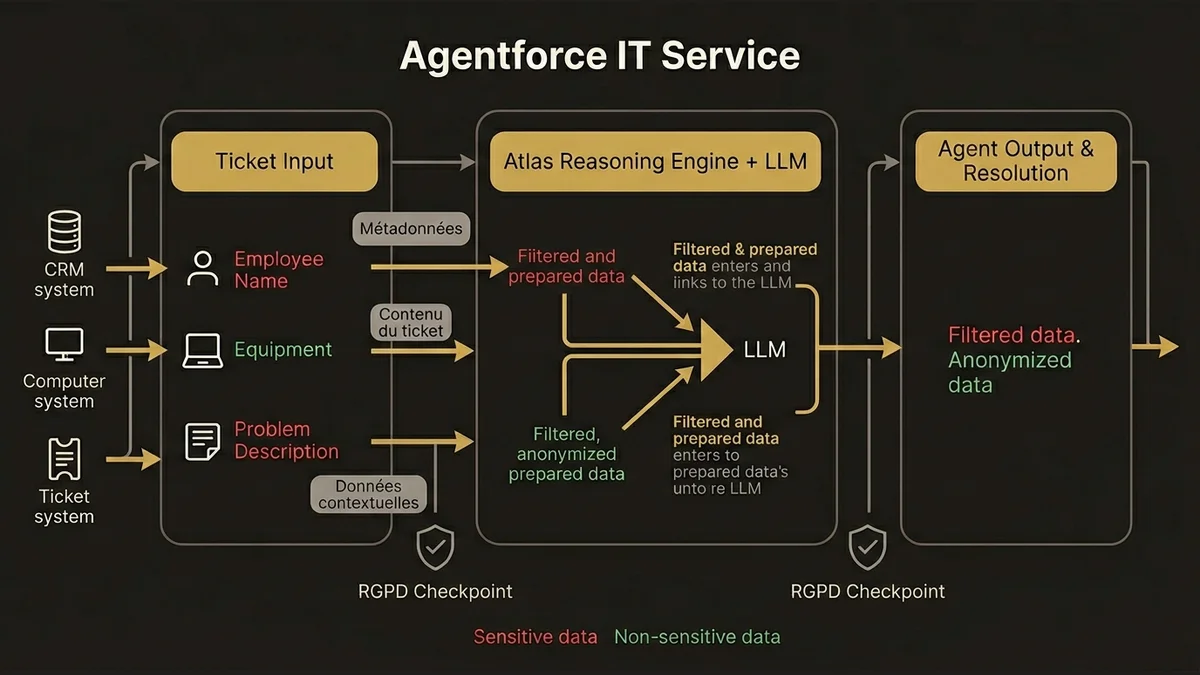

La souveraineté données dans le contexte d’Agentforce IT Service n’est pas uniquement une question de localisation physique des serveurs. C’est une question de flux de données : quelles informations transitent par l’Atlas Reasoning Engine, où sont-elles traitées, et qui y a accès ?

Agentforce IT Service s’appuie sur l’Atlas Reasoning Engine pour orchestrer les actions de l’agent; classification des tickets, escalade, résolution automatisée. Ce moteur de raisonnement envoie des requêtes à un LLM. La question critique pour une DSI française : quelles données du ticket sont incluses dans ces requêtes ?

En pratique, trois niveaux de données circulent dans un workflow Agentforce IT Service typique :

- Les métadonnées du ticket (priorité, catégorie, SLA); faible sensibilité

- Le contenu du ticket (description du problème, historique des échanges); sensibilité variable, peut contenir des données personnelles

- Les données contextuelles injectées via Data Cloud (profil de l’utilisateur, historique des incidents, configuration matérielle); potentiellement haute sensibilité

Le RGPD s’applique dès que des données personnelles identifiables transitent dans ces flux. Et dans un contexte IT Service, presque tout ticket contient des données personnelles : le nom de l’employé, son poste, son équipement, parfois des informations médicales si le ticket concerne une adaptation de poste.

La réponse architecturale correcte n’est pas d’éviter Agentforce. C’est de concevoir les Data Streams et les Prompt Builder templates de façon à minimiser l’exposition des données personnelles dans les requêtes LLM. Un pattern qui fonctionne : anonymiser ou pseudonymiser les données personnelles avant injection dans le contexte de l’agent, en conservant uniquement les identifiants internes nécessaires à la résolution du ticket.

Architecture de migration depuis un ITSM legacy : les décisions qui comptent

La migration depuis un outil ITSM legacy vers Agentforce IT Service implique trois décisions architecturales que la plupart des projets traitent trop tard.

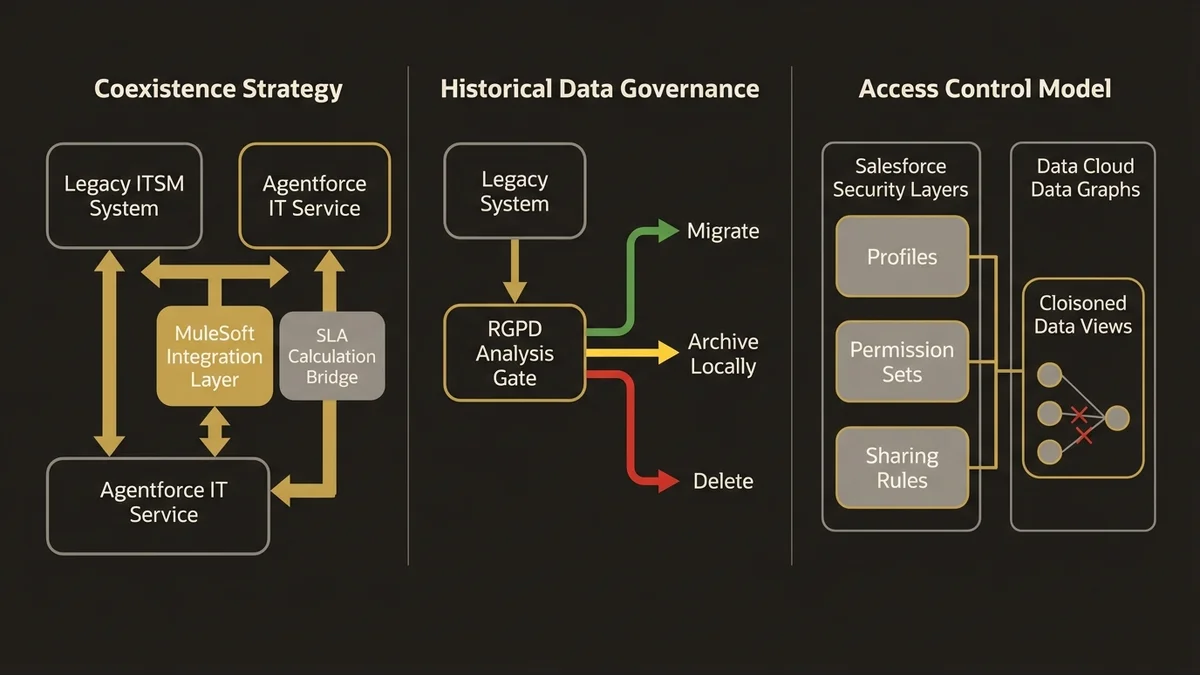

Première décision : la stratégie de coexistence. Les migrations ITSM ne sont jamais instantanées. Pendant la période de transition, les deux systèmes coexistent. L’architecture doit définir quel système est la source de vérité pour les tickets ouverts, comment les escalades cross-système sont gérées, et comment les SLA sont calculés quand un ticket migre d’un outil à l’autre. MuleSoft est la couche d’intégration naturelle ici; pas pour remplacer les APIs natives Salesforce, mais pour orchestrer les flux bidirectionnels avec le legacy pendant la coexistence.

Deuxième décision : la gouvernance des données historiques. Les outils ITSM legacy contiennent des années d’historique de tickets. Cet historique est précieux pour entraîner les modèles de classification d’Agentforce et alimenter les Calculated Insights dans Data Cloud. Mais il contient aussi des données personnelles d’employés qui peuvent avoir quitté l’organisation, des informations sur des incidents de sécurité, des configurations système sensibles. La migration de cet historique nécessite une analyse RGPD préalable : quelles données migrent, lesquelles sont archivées localement, lesquelles sont supprimées.

Troisième décision : le modèle de contrôle d’accès. Agentforce IT Service hérite du modèle de sécurité Salesforce; profiles, permission sets, sharing rules. Pour une DSI française avec des obligations de cloisonnement des données (par exemple, séparation entre IT corporate et IT d’une filiale soumise à des réglementations sectorielles), ce modèle doit être conçu avant le déploiement, pas ajusté après. Les Data Graphs dans Data Cloud permettent de matérialiser des vues cloisonnées des données d’incidents, mais leur configuration impacte directement ce que l’Atlas Reasoning Engine peut utiliser comme contexte.

Pour aller plus loin sur les patterns d’intégration entre Agentforce et les systèmes legacy, l’article sur l’architecture Agentforce pour les cas de deflection couvre les patterns de routage et d’escalade qui s’appliquent directement aux workflows IT Service.

Ce que les ESN françaises font mal sur ces projets

Un pattern récurrent dans les projets Agentforce IT Service portés par des ESN françaises : la conformité RGPD est traitée comme une phase de validation en fin de projet, pas comme une contrainte architecturale initiale. Le résultat est prévisible; des retours en arrière coûteux sur la conception des Prompt Builder templates, des Data Streams à reconfigurer, et parfois des fonctionnalités entières à désactiver parce qu’elles ne peuvent pas être rendues conformes sans refonte.

La bonne approche est d’intégrer une analyse de flux de données personnelles dès la phase de conception des Topics et Actions de l’agent. Chaque Action Agentforce qui accède à des données utilisateur doit être documentée avec sa base légale RGPD, son périmètre de données, et sa durée de rétention. Ce n’est pas un exercice bureaucratique; c’est ce qui permet de déployer en production sans blocage DPO.

Un autre écueil fréquent : sous-estimer la complexité de l’Identity Resolution dans un contexte IT Service. Les employés ont souvent plusieurs identités dans les systèmes legacy; un compte Active Directory, un profil dans l’ancien ITSM, un enregistrement RH. Data Cloud peut unifier ces identités via ses rulesets d’Identity Resolution, mais si cette unification n’est pas correctement configurée, l’agent Agentforce travaille avec des profils fragmentés et ses recommandations perdent en pertinence. Dans les organisations avec plus de 3 000 employés, l’Identity Resolution mal configurée est la cause principale des faux positifs dans la classification automatique des tickets.

Le cadre de décision pour une DSI française

Voici comment structurer la décision de migration vers Agentforce IT Service en tenant compte des contraintes de souveraineté données et de conformité RGPD :

Commencez par cartographier les catégories de données traitées dans vos tickets ITSM actuels. Identifiez lesquelles sont des données personnelles au sens RGPD, lesquelles sont soumises à des obligations sectorielles supplémentaires, et lesquelles peuvent circuler librement dans les flux Agentforce.

Ensuite, évaluez votre posture sur la localisation des données. Salesforce propose des options de résidence des données en Europe; vérifiez que votre contrat et votre configuration correspondent à vos obligations. Pour les organisations soumises à des exigences de souveraineté strictes (secteur public, défense, certaines activités financières), une architecture hybride avec traitement local des données sensibles et délégation à Agentforce uniquement pour les données non-sensibles peut être la seule option viable.

Définissez ensuite votre stratégie de Prompt Builder. Les templates Flex dans Prompt Builder permettent de contrôler précisément quelles données sont injectées dans le contexte de l’agent. C’est le levier principal pour concilier la puissance du raisonnement de l’Atlas Reasoning Engine avec les contraintes RGPD; en limitant l’injection aux données strictement nécessaires à la résolution du ticket.

Enfin, planifiez la gouvernance continue. Agentforce IT Service n’est pas un déploiement one-shot. Les Topics et Actions évoluent, de nouvelles intégrations s’ajoutent, les volumes de données augmentent. Une revue trimestrielle des flux de données personnelles dans les workflows Agentforce doit être intégrée dans le processus de gouvernance IT de la DSI.

Pour les DSI qui envisagent une architecture Agentforce plus large, au-delà du seul périmètre IT Service, les patterns de gouvernance et de conformité décrits ici s’appliquent à l’ensemble du déploiement. L’architecture Agentforce pour l’entreprise couvre ces dimensions à l’échelle d’un déploiement multi-domaines.

Points Clés

- La souveraineté données dans Agentforce IT Service est une question de flux de données dans l’Atlas Reasoning Engine, pas uniquement de localisation physique des serveurs; les Prompt Builder templates sont le levier de contrôle principal.

- Dans les workflows IT Service, presque tous les tickets contiennent des données personnelles RGPD ; l’anonymisation avant injection dans le contexte de l’agent est le pattern architectural qui permet de déployer sans blocage DPO.

- Les migrations ITSM legacy nécessitent trois décisions architecturales préalables : stratégie de coexistence, gouvernance des données historiques, et modèle de contrôle d’accès; traiter l’une d’elles en fin de projet génère des retours en arrière coûteux.

- L’Identity Resolution dans Data Cloud est sous-estimée dans les projets IT Service : dans les organisations de plus de 3 000 employés, une configuration incorrecte des rulesets est la cause principale des faux positifs dans la classification automatique des tickets.

- Le milestone d’adoption Agentforce IT Service signifie que les patterns d’implémentation existent maintenant; la question pour les DSI françaises n’est plus “est-ce que ça marche ?” mais “comment est-ce que ça s’intègre avec nos contraintes réglementaires ?”