La dette technique Salesforce ne se voit pas dans les dashboards métier. Elle s’accumule silencieusement pendant des années, puis bloque brutalement le premier projet Agentforce ou Data Cloud que vous tentez de lancer. L’audit et la remédiation de cette dette ne sont pas des projets de confort; ce sont des prérequis architecturaux.

Pourquoi la dette technique Salesforce est structurellement différente

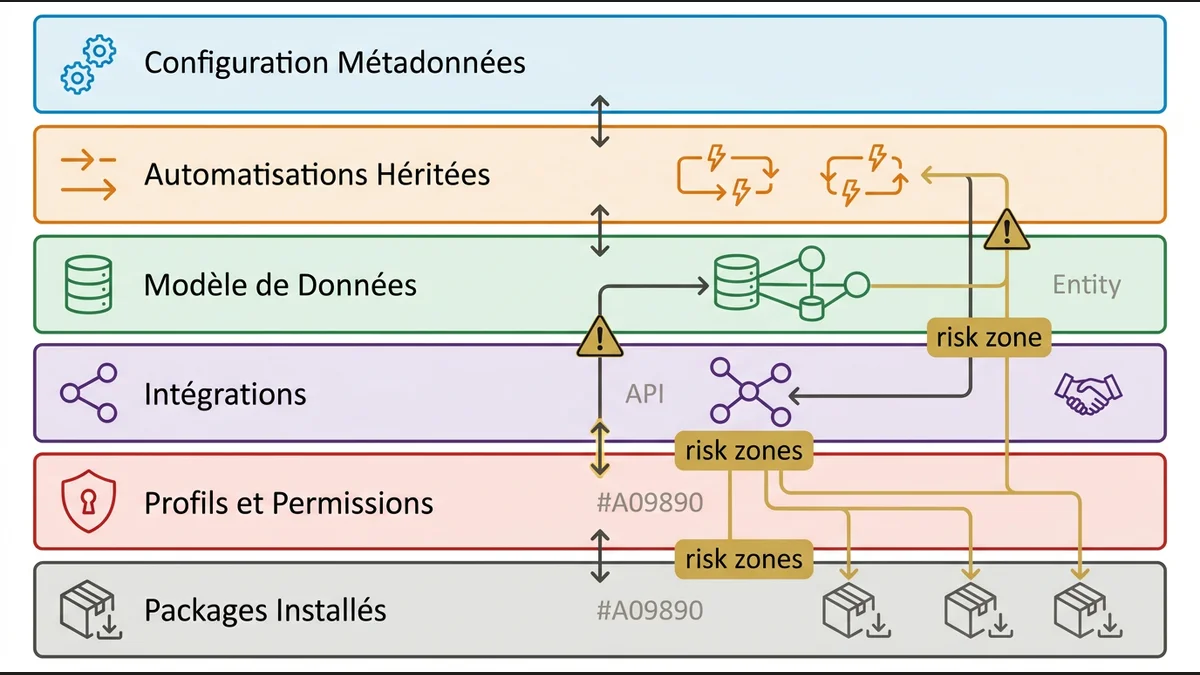

Dans un système applicatif classique, la dette technique se manifeste dans le code. Dans Salesforce, elle se distribue sur au moins six couches simultanées : les métadonnées de configuration, les automatisations héritées (Flow, Process Builder déprécié, Workflow Rules dépréciés), le modèle de données, les intégrations, les profils et permissions, et les packages installés. Chaque couche a ses propres limites de gouvernance; et ces limites interagissent.

Un org avec 800 Flow actifs, 200 champs personnalisés inutilisés sur l’objet Account, et 15 packages tiers installés depuis 2018 n’est pas “un peu encombré”. C’est un système dont le comportement en production est partiellement imprévisible. Les temps de chargement de page augmentent, les transactions SOQL approchent des limites du gouverneur, et les déploiements deviennent des opérations à risque.

La dette technique salesforce audit remediation est un sujet que les DSI évitent parce qu’il n’a pas de ROI immédiat visible. C’est précisément pour cette raison qu’elle atteint des niveaux critiques dans la majorité des orgs de plus de cinq ans d’existence.

Ce qu’un audit révèle réellement

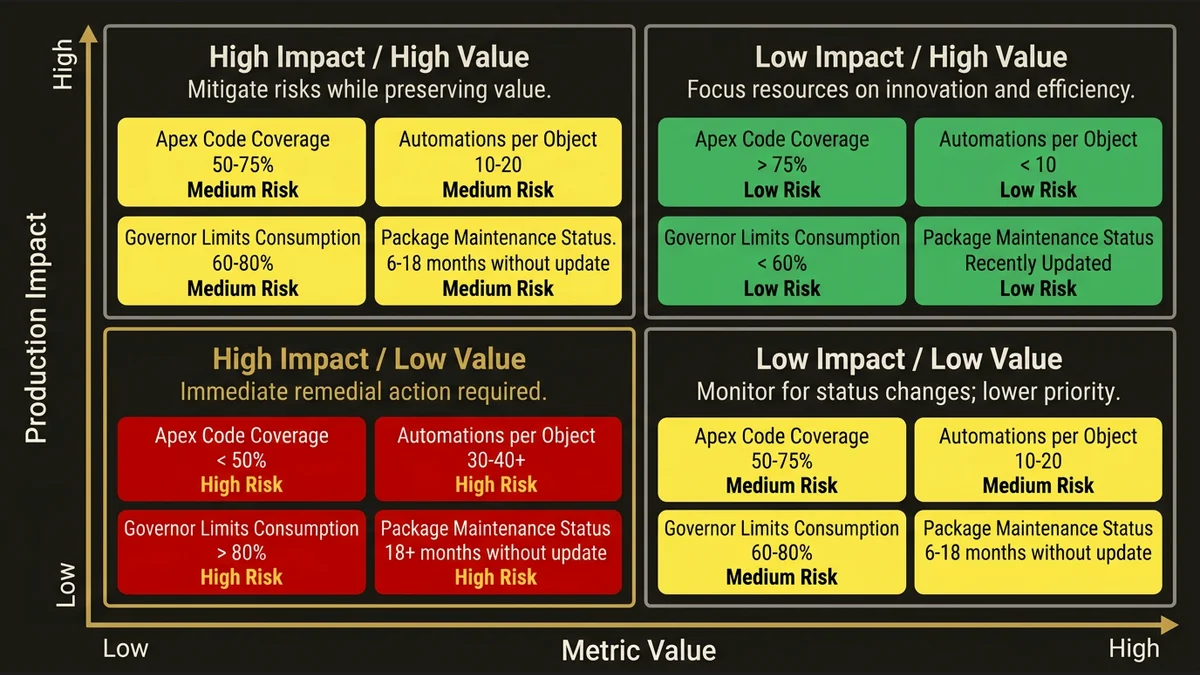

Un audit sérieux ne produit pas une liste de “best practices non respectées”. Il produit une cartographie des risques avec des seuils quantifiés.

Les métriques qui comptent réellement :

- Couverture de code Apex : en dessous de 75%, chaque déploiement est un pari. En dessous de 50%, vous avez probablement des bugs en production que personne n’a détectés.

- Ratio automatisations par objet : plus de 10 automatisations actives sur un même objet crée des ordres d’exécution non déterministes. En pratique, les orgs enterprise accumulent jusqu’à 30-40 automatisations sur Opportunity sans jamais avoir cartographié les dépendances.

- Utilisation des limites de gouverneur : les transactions qui consomment plus de 80% des limites SOQL ou DML en conditions normales vont exploser sous charge. L’outil Health Check natif ne capture pas cela; il faut des outils d’analyse de logs ou des solutions comme Salesforce Optimizer.

- Packages non maintenus : un package AppExchange dont l’éditeur n’a pas publié de mise à jour depuis 18 mois est un risque de sécurité et de compatibilité. Dans les orgs de plus de 200 utilisateurs, on trouve en moyenne 8 à 12 packages dans cet état.

Ce que l’audit révèle aussi, et que personne n’anticipe : les dépendances cachées entre métadonnées. Un champ personnalisé “inutilisé” peut être référencé dans une règle de validation, un Flow, et un rapport partagé avec 50 utilisateurs. La suppression naïve de ce champ casse trois processus métier en production.

La méthode de remédiation qui fonctionne

La remédiation par “grand nettoyage” échoue systématiquement. Les équipes passent six mois à analyser, produisent un rapport de 200 pages, et n’exécutent rien parce que le risque perçu est trop élevé. L’architecture qui fonctionne ici est une remédiation par couches, avec des critères de priorisation explicites.

Couche 1; Sécurité et conformité RGPD (semaines 1-4)

Commencez par ce qui expose l’organisation légalement. Les profils avec accès “Modify All Data”, les champs contenant des données personnelles sans restriction d’accès, les intégrations qui transmettent des données hors UE sans documentation. Ces éléments ne sont pas négociables et leur correction ne nécessite pas de refonte architecturale.

Couche 2; Stabilisation des automatisations (mois 2-4)

La consolidation des automatisations est le travail le plus impactant et le plus risqué. L’objectif n’est pas de tout migrer vers Flow; c’est de cartographier l’ordre d’exécution réel, d’éliminer les automatisations redondantes ou contradictoires, et de documenter les dépendances. Dans les orgs avec plus de 500 automatisations actives, cette phase prend systématiquement plus de temps que prévu parce que les automatisations ont été créées par des équipes différentes sur plusieurs années sans gouvernance centralisée.

Un pattern courant dans les ETI ayant déployé Salesforce en mode projet puis laissé les équipes métier configurer librement : des chaînes d’automatisations qui se déclenchent mutuellement, créant des boucles que seul un test de charge révèle.

Couche 3; Modèle de données (mois 3-6)

Le modèle de données est la couche la plus coûteuse à corriger mais aussi celle dont la dette a le plus d’impact sur les projets futurs. Un modèle de données mal structuré rend l’implémentation de Data Cloud exponentiellement plus complexe; les Data Streams ne peuvent pas normaliser ce qui n’est pas normalisable, et les rulesets d’Identity Resolution produisent des résultats aberrants sur des données dupliquées ou mal typées.

La remédiation du modèle de données ne signifie pas tout reconstruire. Elle signifie identifier les objets et champs qui bloquent les cas d’usage prioritaires, et les corriger en priorité. Pour les orgs qui envisagent Data Cloud, les objets Contact, Account, et les objets transactionnels métier sont les candidats prioritaires.

Couche 4; Intégrations et packages (mois 5-8)

Les intégrations héritées sont souvent le dernier sujet traité et le premier à causer des incidents en production après une remédiation. Un org qui a migré de MuleSoft vers des intégrations directes via External Services, ou qui utilise encore des intégrations point-à-point construites avec des outils tiers, a des flux de données dont personne ne connaît exactement le comportement sous charge.

L’audit des packages doit produire une décision binaire pour chaque package : maintenir, remplacer, ou supprimer. Les packages “on verra plus tard” deviennent des packages “on ne touche plus jamais” dans 80% des cas.

Les erreurs qui transforment la remédiation en projet sans fin

La première erreur est de traiter la remédiation comme un projet isolé plutôt que comme un changement de gouvernance. Si les pratiques qui ont produit la dette ne changent pas, la dette se reconstitue dans les 18 mois suivant la remédiation. L’architecture qui fonctionne couple systématiquement la remédiation à la mise en place d’un Centre d’Excellence avec des standards de développement, des processus de revue de code, et des critères de déploiement.

La deuxième erreur est de sous-estimer l’impact sur les utilisateurs. La remédiation des automatisations change des comportements que les utilisateurs ont intégrés comme des “fonctionnalités”, même quand ces comportements sont des bugs. Sans gestion du changement, la remédiation génère des tickets de support en masse et une résistance organisationnelle qui ralentit tout.

La troisième erreur, spécifique aux orgs qui planifient Agentforce ou Data Cloud en parallèle : lancer les deux simultanément. En pratique, déployer Agentforce sur un org avec une dette technique significative revient à construire sur des fondations instables. L’Atlas Reasoning Engine peut raisonner correctement, mais si les données qu’il interroge sont incohérentes ou si les Flow qu’il déclenche ont des comportements non déterministes, les agents produisent des résultats imprévisibles. La séquence correcte est audit et stabilisation d’abord, puis déploiement IA.

Pour aller plus loin sur la structuration d’un audit Salesforce, le framework d’évaluation de la dette technique détaille les critères de scoring par couche architecturale. Et si votre org est dans une situation de blocage actif, la checklist de revue d’architecture donne un point de départ opérationnel pour les 30 premiers jours.

Les orgs qui ont traversé une remédiation structurée; avec des critères clairs, une séquence par couches, et une gouvernance post-remédiation; réduisent leur temps de déploiement de nouvelles fonctionnalités de 40 à 60% dans les 12 mois suivants. Ce n’est pas un chiffre marketing : c’est la conséquence mécanique d’avoir éliminé les dépendances cachées et les comportements non déterministes qui ralentissent chaque déploiement.

Si vous envisagez une remédiation dans le cadre d’un projet de transformation plus large, les patterns d’intervention sur les orgs en difficulté sont détaillés dans l’offre Architecture Santé d’Org et Redressement.

Points Clés

- La dette technique Salesforce se distribue sur six couches simultanées (métadonnées, automatisations, modèle de données, intégrations, permissions, packages); un audit qui n’adresse qu’une couche est incomplet par construction.

- Les orgs de plus de cinq ans avec plus de 200 utilisateurs ont en moyenne 8 à 12 packages AppExchange non maintenus et des chaînes d’automatisations dont l’ordre d’exécution n’est documenté nulle part.

- La remédiation par “grand nettoyage” échoue systématiquement. La séquence correcte est : sécurité/RGPD, puis automatisations, puis modèle de données, puis intégrations; chaque couche débloquant la suivante.

- Déployer Agentforce ou Data Cloud sur un org avec une dette technique significative amplifie les problèmes existants plutôt que de les contourner. La stabilisation est un prérequis, pas une option.

- Sans changement de gouvernance post-remédiation (standards, revues, critères de déploiement), la dette se reconstitue dans les 18 mois suivants.