La gouvernance Salesforce est le sujet que tout le monde reporte jusqu’au moment où il devient urgent. À ce stade, il est déjà trop tard pour l’aborder sereinement.

La plupart des organisations traitent la gouvernance comme un problème de processus. C’est une erreur de catégorie. C’est un problème d’architecture.

Pourquoi les frameworks de gouvernance échouent avant même d’être déployés

Un salesforce gouvernance framework entreprise efficace ne commence pas par un comité. Il commence par une décision sur qui a le droit de faire quoi dans l’org, et comment cette décision est appliquée techniquement, pas seulement administrativement.

En pratique, les frameworks qui échouent partagent un défaut commun : ils définissent des règles sans les ancrer dans des mécanismes d’enforcement. Un document de standards de développement sans validation automatisée dans la pipeline CI/CD n’est pas de la gouvernance. C’est de la documentation que personne ne lit.

Le problème s’aggrave avec l’échelle. Dans les organisations avec plusieurs business units sur une org partagée, ou avec des équipes distribuées entre une DSI centrale et des équipes métier autonomes, la gouvernance informelle s’effondre systématiquement. Les exceptions deviennent la règle. Les workarounds s’accumulent. Et quand une migration ou une acquisition arrive, la dette technique révèle son coût réel.

À l’échelle de plus de 200 consultants coordonnés sur 15 business units, l’absence de gouvernance structurée génère typiquement entre 3 et 5 millions d’euros de risque plateforme caché, visible seulement lors d’une due diligence technique sérieuse.

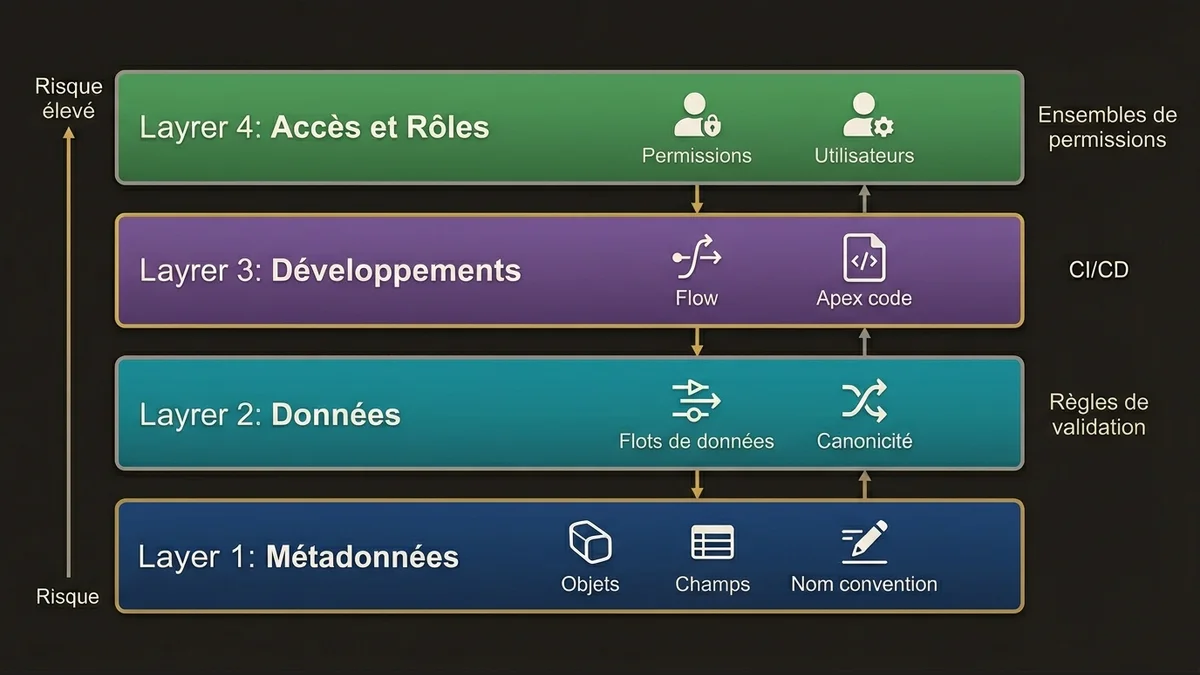

Les quatre couches d’un framework de gouvernance qui tient

Un framework robuste s’articule autour de quatre couches distinctes. Chacune adresse un niveau de risque différent.

Couche 1 : Gouvernance des métadonnées

C’est la fondation. Elle couvre la nomenclature des objets et champs personnalisés, les règles de dépréciation, et la gestion du cycle de vie des composants. Sans elle, une org de cinq ans ressemble à un palimpseste illisible.

L’architecture qui fonctionne ici impose une convention de nommage par namespace fonctionnel, appliquée via des règles de validation dans les outils de déploiement. Salesforce DX avec des scratch orgs et des pipelines de validation automatisée permet d’intercepter les violations avant qu’elles atteignent la production. Ce n’est pas optionnel au-delà d’une certaine taille d’équipe.

Couche 2 : Gouvernance des données

Elle concerne la propriété des données, les règles de qualité, et l’alignement avec le RGPD. Dans les orgs qui ont déployé Data Cloud, cette couche devient critique : les Data Streams ingèrent des données depuis des sources multiples, et sans règles claires sur la canonicité des enregistrements, l’Identity Resolution produit des Unified Individuals incorrects qui contaminent ensuite tous les Segments en aval.

La gouvernance des données doit définir quel système est source de vérité pour chaque entité. Pas de manière abstraite, mais concrètement : quel DMO (Data Model Object) dans Data Cloud est alimenté par quel Data Stream, avec quelle fréquence, et qui est responsable de la qualité à la source.

Couche 3 : Gouvernance des développements

Elle couvre les standards de code, les patterns d’intégration autorisés, et les règles de déploiement. Le point de friction le plus fréquent dans les organisations enterprise est la coexistence de Flow et d’Apex sans règle claire sur quand utiliser l’un ou l’autre.

La position défendable ici : Flow pour l’orchestration des processus métier, Apex pour la logique complexe qui dépasse les capacités natives de Flow ou qui nécessite des performances déterministes. Les deux dans la même transaction sans coordination explicite créent des problèmes de gouverneur limits difficiles à diagnostiquer en production.

Couche 4 : Gouvernance des accès et des rôles

C’est la couche la plus visible mais souvent la moins bien architecturée. Les profils prolifèrent, les permission sets s’accumulent sans logique, et personne ne sait plus qui a accès à quoi. La migration vers un modèle basé exclusivement sur les Permission Sets et Permission Set Groups, sans profils personnalisés, est la bonne direction. Elle simplifie l’audit et réduit la surface de risque.

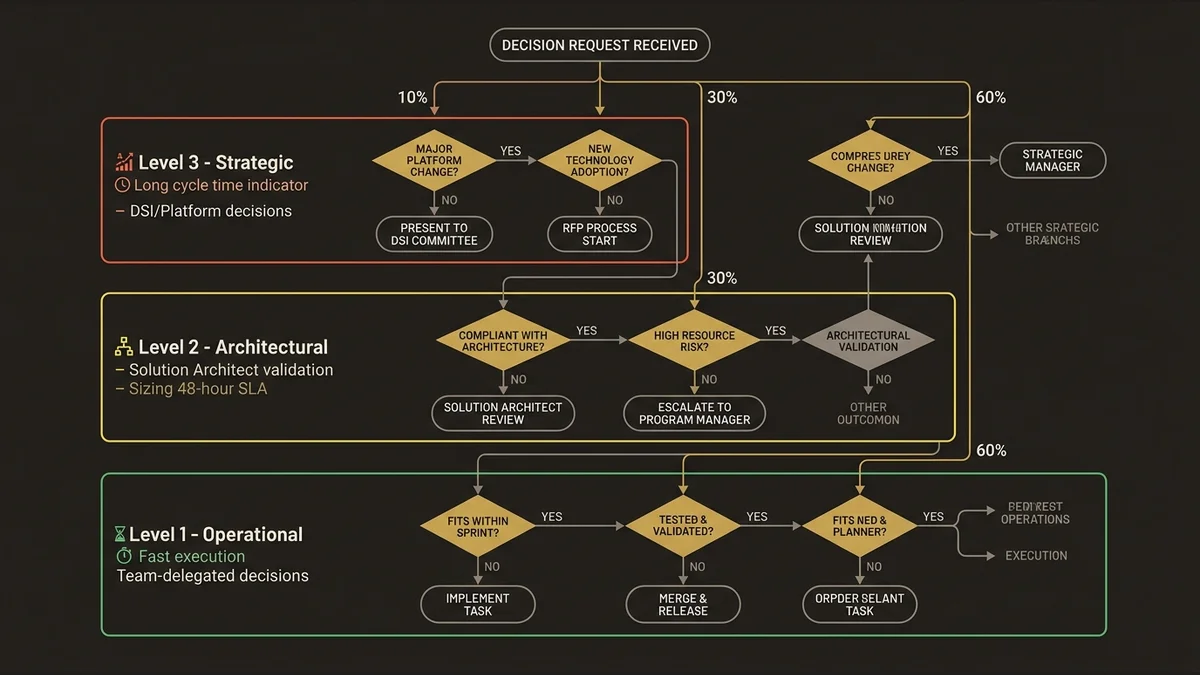

Comment structurer le comité de gouvernance sans le transformer en goulot d’étranglement

La gouvernance technique sans instance de décision humaine reste incomplète. Mais un comité de gouvernance mal structuré devient rapidement le principal obstacle à la vélocité des équipes.

Le pattern qui fonctionne dans les organisations enterprise distingue trois niveaux de décision :

Les décisions de niveau 1 sont opérationnelles et déléguées aux équipes. Elles couvrent les développements dans le périmètre des standards établis, sans exception. Elles ne passent pas par le comité.

Les décisions de niveau 2 sont architecturales et nécessitent une validation. Elles couvrent les nouveaux objets personnalisés, les intégrations avec des systèmes externes, les modifications du modèle de données. Un architecte solution désigné valide en 48 heures maximum. Au-delà, le processus est cassé.

Les décisions de niveau 3 sont stratégiques et impliquent la DSI. Elles couvrent les changements de plateforme, les acquisitions de nouvelles licences, les migrations majeures. Ces décisions ont un cycle plus long, mais elles doivent être documentées avec une analyse d’impact explicite.

Ce qui tue les comités de gouvernance, c’est l’absence de distinction entre ces niveaux. Quand tout remonte au même endroit, le comité devient un goulot d’étranglement, les équipes contournent le processus, et la gouvernance n’existe plus que sur le papier.

Les erreurs d’implémentation les plus coûteuses

La première erreur est de démarrer par la documentation. Un framework de gouvernance qui commence par produire des documents de standards sans infrastructure d’enforcement est condamné. Les standards doivent être vérifiables automatiquement, ou ils ne seront pas respectés.

La deuxième erreur est de traiter la gouvernance comme un projet avec une date de fin. C’est un système vivant. Les règles évoluent avec la plateforme, avec les acquisitions, avec les changements organisationnels. Les organisations qui réussissent allouent une capacité permanente à la maintenance du framework, pas seulement à son déploiement initial.

La troisième erreur concerne spécifiquement les orgs qui déploient Agentforce. L’Atlas Reasoning Engine opère sur des données contextuelles qui proviennent de Data Cloud via des Data Graphs. Si la gouvernance des données n’a pas défini clairement quelles données peuvent alimenter les agents, les Topics et Actions configurés dans Agentforce vont inévitablement accéder à des données sensibles sans contrôle explicite. Ce n’est pas un problème théorique. C’est un risque RGPD concret qui se matérialise dès le premier déploiement en production.

Pour aller plus loin sur ce sujet, l’article sur la dette technique Salesforce et son audit détaille les mécanismes par lesquels l’absence de gouvernance se transforme en dette structurelle mesurable.

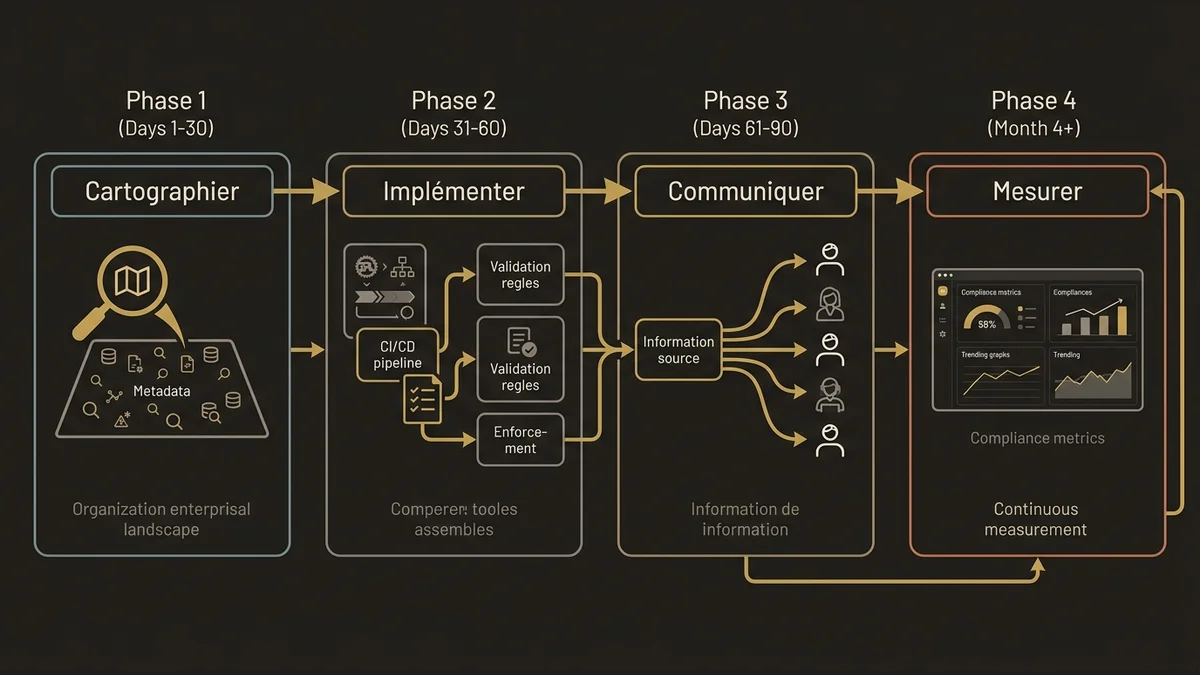

Construire le framework par étapes, pas en une seule fois

L’approche pragmatique pour les organisations qui partent de zéro ou qui redressent une gouvernance défaillante suit une séquence précise.

Les 30 premiers jours servent à cartographier l’existant. Inventaire des métadonnées, audit des profils et permission sets, identification des intégrations non documentées. L’objectif n’est pas de tout corriger, mais de comprendre l’ampleur réelle du problème. Un audit de santé de l’org structuré produit une baseline exploitable.

Les 60 jours suivants servent à établir les standards non négociables. Nomenclature, règles de déploiement, ownership des données. Ces standards doivent être implémentés dans les outils avant d’être communiqués aux équipes. L’ordre compte : outil d’abord, communication ensuite.

À partir du quatrième mois, le framework entre en régime de croisière. Les exceptions sont traitées comme des signaux d’amélioration du framework, pas comme des échecs individuels. Un tableau de bord de conformité, alimenté par des analyses régulières de l’org, permet de mesurer la progression objectivement.

Pour les organisations qui envisagent de confier cette structuration à un consultant indépendant, la page Architecture Santé d’Org et Redressement détaille les patterns d’intervention adaptés à différents niveaux de maturité.

Points Clés

- Un salesforce gouvernance framework entreprise efficace s’articule en quatre couches distinctes : métadonnées, données, développements, et accès. Chaque couche adresse un niveau de risque différent et nécessite des mécanismes d’enforcement spécifiques.

- Les standards sans enforcement automatisé ne sont pas de la gouvernance. La validation dans les pipelines CI/CD avec Salesforce DX est la condition minimale pour que les règles soient respectées à l’échelle.

- La distinction entre décisions opérationnelles, architecturales et stratégiques est ce qui empêche le comité de gouvernance de devenir un goulot d’étranglement. Sans cette distinction, les équipes contournent le processus.

- Le déploiement d’Agentforce sans gouvernance des données préalable crée un risque RGPD direct : l’Atlas Reasoning Engine accède aux données via Data Graphs sans contrôle explicite si les règles d’accès ne sont pas définies en amont.

- La séquence correcte est : cartographier l’existant, implémenter les outils d’enforcement, puis communiquer les standards. Inverser cet ordre produit des documents que personne ne respecte.